昨日、事実上すべての Intel プロセッサが深刻なセキュリティ問題に悩まされているというニュースが流れました。 Intel が過去 10 年間に製造したすべてのチップに存在するファームウェア設計エラー。解決策は?この問題を解決するには数日以内にオペレーティング システムを更新する必要がありますが、変更によりシステムの速度が低下する可能性があります。実際、 Mac コンピュータは Intel プロセッサを使用しているため、影響を受ける可能性もあります。

しかし、今年のテクノロジー分野で最も重大なセキュリティエラーと思われた問題は、 それだけでは終わりませんでした。そしてここ数時間で、 ARM および AMD アーキテクチャを搭載したコンピュータや電子機器にも影響を与える新たな関連エラーが公開されました。今回は解決策すらなく、被害を軽減する方法しかありません。 ARM アーキテクチャをベースにしたチップを搭載した iPhone や iPad にも影響しますか?

解決策は macOS をアップデートすることです。Mac の動作が遅くなりますか?

まずは Intel から始めましょう。これは最初に明らかになったセキュリティ エラーであり、 2 つのエラーのうちでは最も軽微なものでした。このエラーはMeltdown と名付けられており、 次のように動作します。 Intel プロセッサのファームウェア構造により、どのプログラムもカーネルメモリにアクセスできます。オペレーティング システムのカーネルはすべての鍵であり、基本的なコマンドと、とりわけパスワードなどの個人データや機密データが保存されます。このデータにアクセスするプログラム…悪意のある目的が発生する可能性があることは明らかです。

解決策は、Linux、Windows、macOS などのオペレーティング システムを更新し、カーネルメモリをユーザー プロセスから完全に分離することです。つまり、プログラムはカーネルメモリと同じ場所で動作を停止します。これにより、どのプログラムもデータにアクセスできなくなるため問題は解決しますが、パフォーマンスに重大な影響を与える可能性があります。

macOS 10.13.2 のソース コードによると、Apple はこのセキュリティ バグを部分的に修正できた可能性があります。

Apple にもっと焦点を当ててみると、 macOS 10.13.2 以降、Apple はある意味でこの問題、あるいは少なくともその一部を解決したように見えます(まだ何も確認されていません)。 「Double Map」と呼ばれるコードの一部により、特定のシステム ルーチンは、プログラムが保護されたデータにアクセスすることを防ぎます。これらすべてに、Apple がデバイスに統合するプロセッサのカスタマイズを追加する必要があります。これは、これらの攻撃を軽減するものと思われます。要約すると、macOS 10.13.2 にアップデートされた Mac コンピューターは、パフォーマンスに影響を与えることなく実質的に保護されているようです。

詳細として、 セキュリティ専門家の Alex Ionescu 氏は、 macOS 10.13.3 には「まだ話せない」さらなる驚きがあり、それが問題を決定的に解決できると警告しています。

誰もが気になる疑問: MacOS は Intel #KPTI問題を解決しますか?なぜそうですか、そうです。 10.13.2 以降の「ダブル マップ」にご挨拶します。10.13.3 ではいくつかのサプライズがあります (開発者 NDA の下にあるため、お話したりお見せしたりすることはできません)。 cc @i0n1c @s1guza @patrickwardle pic.twitter.com/S1YJ9tMS63

— アレックス・イオネスク (@aionescu) 2018年1月3日

最後に、 Intel の公式声明によれば、アップデートによってオペレーティング システムの速度が大幅に低下することはないということを考慮する必要があります。同社の言葉では次のようになります。

パフォーマンスへの影響はワークロードによって異なりますが、平均的なユーザーにとっては重大ではなく、時間の経過とともに調整されます。

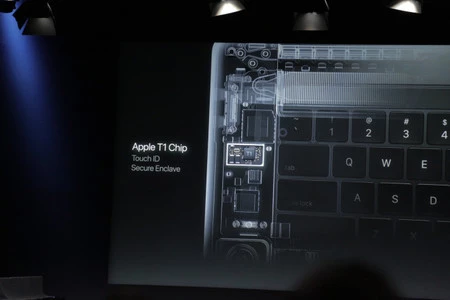

Secure Enclave は、MacBook Pro および iMac Pro のメルトダウンに対する追加のセキュリティ障壁を提供できる可能性があります

この点で Apple にとってもう 1 つの鍵となるのは、同社が最新モデルで Secure Enclave の実装を開始したという事実です。もともと iOS デバイスで導入されたこの追加の保護対策は、Touch Bar を備えた MacBook Proと、追加のプロセッサを使用した新しい iMac Proに実装されました。これらのコンピューター上の機密データが、Secure Enclave が配置されている追加のプロセッサーを通過する必要がある場合、それらはメルトダウンから保護されますか?この件についてAppleがどう判断するか見てみましょう。

誰も救われず、AMDとARMも影響を受ける

しかし、メルトダウン エラーがあなたにとって深刻だと思われるのであれば、それはあなたがまだ Spectre について聞いたことがないからです。この名前で、過去数時間の間に、2 番目のさらに深刻なエラーが公開されました。 ARM および AMD プロセッサにも影響するだけでなく、完全な解決策が事実上存在しないため、さらに深刻です。ダメージのみを軽減することができますが、それを実行するのはMetldownほど簡単ではありません。

Spectre エラーとメルトダウンの違いは、攻撃がオペレーティング システムを介して直接ではなく、アプリケーションを介して機密データにアクセスすることによって発生することです。つまり、あらゆるアプリケーションは、攻撃者がカーネルで保護されているデータにアクセスするためのゲートウェイとなります。カーネルに入ると、そのデータにアクセスできるだけでなく、マルウェアを使用してシステムをリモートで制御することもできます。

ただし、もちろん、この攻撃の実行は、最初にアプリケーションを制御する必要があるため、以前の攻撃ほど簡単ではありません。一部のソフトウェア パッチは、この脆弱性を悪用しようとする既知のエクスプロイトによる Spectre 攻撃を防ぐことができますが、攻撃は何も残さないためです。追跡することは不可能です。これまでに誰かがそれを行ったかどうかさえ彼は知っていますか?つまり、オペレーティング システムとアプリの両方に対するソフトウェア アップデートは、起こり得る損害を軽減するだけであり、100% の保護を保証するものではありません。

iPhoneやiPadに影響はありますか?真実は、 Apple が設計した ARM アーキテクチャのチップを使用する場合、原則としてそうです。もちろん、それは Apple が攻撃者にとってどれだけ困難にするかによって決まります。前述の Secure Enclave があること、すべてのアプリが App Store の事前レビューを通過していること、iOS が他のシステムに比べてはるかに閉鎖的であるという事実は、ある程度の自信を生み出すことができます。私たちが想定しなければならないのは、決して 100% 確信があるわけではないということ、そして何よりも、それについて Apple が何を言うかはまだ分からないということです。

声明を発表したのはARMです。

ARM は、Intel および AMD と協力して、一部の Cortex-A プロセッサを含む特定のハイエンド プロセッサで使用される投機的実行技術を活用した分析手法に取り組んできました。この方法ではマルウェアをローカルで実行する必要があるため、メモリに保存されている機密データにアクセスされる可能性があります。注目すべき点として、低電力 IoT デバイスに搭載されている Cortex-M プロセッサは影響を受けません。

私たちは、パートナーのチップが影響を受ける場合には、開発されたソフトウェア アップデートを実装することを推奨しています。

これらすべてについて Apple が述べていることと、ユーザーとして何ができるか

Appleはこの件について正式に声明を発表するのに時間を費やしているようだ。現時点では公式声明はありませんが、 Intelプロセッサの問題は24時間以上発見されており、iOSデバイスが影響を受ける可能性があるという噂もあるため、数時間以内にリリースされるのは論理的です。 。セキュリティパッチの準備ができたらそれを実行するのを待っているのでしょうか?これまでのところコメントはありません。現時点ではこの脆弱性を悪用する既知の悪意のあるソフトウェアは存在しないため、パッチがリリースされるまでデバイスを通常どおり使用できることを考慮する必要があります。

それについて何ができるでしょうか?重要かつ基本的なことは、現在および今後数日以内に、デバイスをオペレーティング システムの最新バージョンに更新することです。何十回も言いましたが、セキュリティが向上するため、オペレーティング システムを更新することが重要です。これらのアップデートによってもたらされるニュースに興味があるかどうか、またはデバイスのパフォーマンスに影響があるかどうかに関係なく、データのセキュリティが何よりも重要です。 Xataka の同僚は、オペレーティング システムだけでなくブラウザも更新する方法について詳しく知っています。

ザタカで | メルトダウンとスペクター: これは Intel、AMD、ARM CPU のセキュリティ上の悪夢です