先週の木曜日の午後、Apple はmacOS Big Sur をリリースしました。私たちの多くが楽しみにしていたリリースで、私たちは最初から急いでダウンロードしました。すでにダウンロードプロセスが始まっており、非常に遅く、完了までに数日かかることさえありました。しかしそれだけではなく、Apple のサーバーの障害により一部のアプリが正常に起動できなくなり、Gatekeeper のプライバシーが不十分であるという理論が立てられました。今回、同社はこれらの疑問を完全に明らかにし、Mac にとって不可欠な保護の現在および将来の状態についてのビジョンを提供します。

ゲートキーパーとOCSP

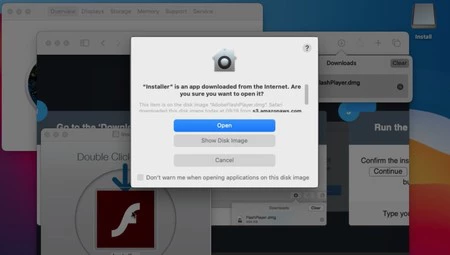

Gatekeeper について簡単にレビューしてみましょう。すべての Mac には、実行するアプリが安全であることをチェックするセキュリティ システムが搭載されています。この検証は、アプリに含まれる小さな証明書に基づいており、開発者がアプリを送信したときに Apple がアプリを検証し、すべてが正しいことを検証したことを「確認」します。これは公証または公証と呼ばれます。

証明書が「肯定」している内容は非常に良好ですが、システムはそれがまだ有効であり、セキュリティ上の理由から取り消されていないことを確認する必要があるため、各アプリの実行時にシステムは OCSP (オンライン証明書) サーバーにステータス プロトコルを要求します。証明書のステータス。 Apple のサーバーがまだ有効であると応答した場合、アプリは何もせずに起動します。アプリに何らかの不正が発見されたためにこの証明書が失効したとサーバーが報告した場合、システムは実行をブロックし、Mac のセキュリティを維持するためにアプリを削除することを提案します。これは、安全でない可能性があるアプリの実行を防ぐセキュリティ システムです。 。

これは私たちが長い間知っているシステムであり、Mac のセキュリティの非常に重要かつ重要な部分です。アプリの異常を発見してから OCSP サーバーがそれを反映するまでの応答時間は非常に短いため、Apple の能力は非常に低いです。安全でないアプリについて通知する能力は非常に高いです。これにより、アプリにセキュリティ上の欠陥が発見された後、そのアプリが実行され続けたり、私たちユーザーが最終的に状況に気づくのを待っているさらに多くのユーザーに影響を与えたりすることがなくなります。

Big Sur、プライバシー、および暗号化されていない接続

では、なぜ今このシステムについて話しているのでしょうか?ビッグサーより。 Big Sur の立ち上げ中、オペレーティング システムのダウンロード時間は膨大でした。私は個人的に、12GB のダウンロードに 7 時間または 8 時間かかるという兆候を確認しました。翌日のダウンロードは約7分間でした。しかし、それだけではありませんでした。起動中に、Mac でアプリを起動できない何らかのバグがありました。

当初、何が起こっているのか理解できた人はほとんどいなかったため、Dock 内でアプリが飛び跳ねている間に数分待たずにアプリを実行できるようにするには、Mac をネットワークから切断するのが最善の選択肢であるということがすぐに Web 上で広まりました。サーバー構成エラーと別の CDN エラーがこの状況の原因であることがわかりました。

金曜日、セキュリティ研究者のジェフリー・ポール氏は、後に「あまり正確ではない」ことが証明されたものの、ゲートキーパー・システムについて疑問を投げかける記事を発表した。この記事の中で、上で説明した OCSP システムのおかげで、Apple は私たちが実行したすべてのアプリとその実行時期を把握していたと説明しました。同氏はまた、同社が暗号化されていない接続を使用してクエリを送信していることを批判し、誰でもこれらの送信を「聞く」ことができると述べた。

Appleの対応と今後の予定

本日、Apple は、Gatekeeper の今後の計画を明らかにするとともに、状況に応じて明確にしました。このサポート文書に反映されているように、 Apple は証明書の参照と当社を特定できるデータを関連付けたことはありません。同氏はまた、当社がどのようなアプリを実行しているかを知るために公証プロセスを利用したことはないと明言し、Apple IDやデバイスのIDはこれらのセキュリティチェックとはまったく関係がないと繰り返した。

さらに、Apple はいくつかの変更を加え、発表しました。まず、非常に重要なことですが、同社は OCSP サーバーに接続するコンピュータの IP 収集を即時停止したと発表しました。さらに来年からは以下の3つの重要施策を実施する。

- OCSP サーバーを使用したクエリ用の新しい暗号化システム。

- 保護が強化され、サーバーが常に稼働できるようになります。

- これらすべての保護を無効にできるようにするためのアップデートです。

したがって、テストされていないアプリのリスクにさらされることを希望するユーザーは、自己の責任でシステムを完全に非アクティブ化できます。終了する前に、暗号化について簡単に説明します。 OCSP クエリに (暗号化されていない) HTTP 接続を使用する Apple に対しては多くの批判がありました。真実は、これが世界中の OCSP の仕組みです。暗号化された HTTPS 接続が使用されると無限ループに陥るからです(はい、 ポッドキャストの名前)。 HTTPS は OCSP を使用してチェックする必要があり、HTTPS チェックは OCSP をチェックするために使用する必要があります。

結論として、ゲートキーパー システムを実行し続けるサーバーのエラーにより、このインテリジェント セキュリティ システムについてさらに詳しく知ることができ、さらにそれをさらに進める同社の計画について知ることができました。単なる私の個人的な意見かもしれませんが、Apple がプライバシーを尊重していると言うのは、マーケティング上の理由ではなく、プライバシーを尊重しているからです。