最近、iOS 13.3.1 でVPN サービスがすべての接続を暗号化しない脆弱性が発見されました。このエラーにより、デバイスの IP アドレスだけでなく、一部のデータが漏洩する可能性があります。

一時的な解決策がある状況

この発表を行ったのは、プライバシー重視の電子メール サービスである ProtonMail も提供している、スイスの有名企業のVPN サービスである ProtonVPN です。研究者らは、 iOS が VPN ネットワークに接続した後、誤って既存の接続をすべて終了しないことを発見しました。

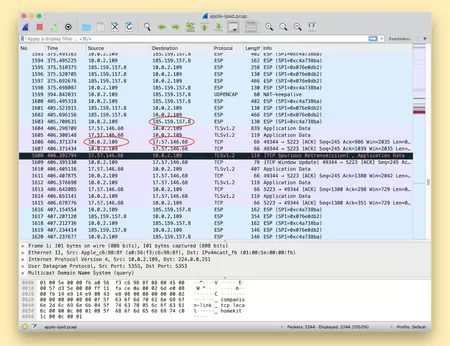

簡単に説明しましょう。 VPN ネットワーク (仮想プライベート ネットワーク)は、端的に言えば、デバイスから特定のサーバーへのすべての接続を暗号化された方法で転送する役割を果たします。 VPN サーバーに接続する前に、たとえば通知を受信するためにデバイスが開いた接続は、暗号化されず、サーバーに送信されません。

VPN サービスに接続すると、システムは接続をネゴシエートして確立し、その後、自動的に再起動されたときに VPN を通過できるように、既存の接続をすべて終了する必要があります。それは、すべての接続が終了するわけではなく、開いた接続が残り、そこを通過するデータと、デバイスが使用している IP アドレス (インターネットのナンバー プレートなど) の両方が公開されることになります。

iOS および iPadOS では、VPN アプリは既存のネットワーク接続を終了するアクセス権を持たないため、Apple がソリューションを提供する必要があります。この状況を解決するための次のソフトウェア アップデートを待つ間に、機内モードという小さなリソースがあります。 VPN サーバーに接続してから機内モードをアクティブにすると、デバイスはすべての接続を強制的に終了します。その後、機内モードをオフにすると、VPN 接続がリセットされ、後続の接続は VPN の暗号化された接続内に含まれるようになります。

デバイスが VPN サーバーに接続するのにかかる時間によっては、一部の接続が以前に確立されており、再び VPN の暗号化とセキュリティが回避される可能性があることに注意してください。

最近の iOS および iPadOS 13.4 アップデートでは、このバグの修正については言及されていません。 Apple は状況を認識しており、この点に関するアップデートが必ず登場するでしょう。それまでの間、 VPN 接続は注意して使用しましょう。

詳細情報 | プロトンVPN