オートスピル。これは、すべての Android デバイスを含むGoogle エコシステムで見つかった新しい脆弱性に付けられた名前です。最近、 Black Hat Europe イベントで詳細が説明されましたが、それは冗談ではありません。パスワード マネージャーによって保存されたデータへのアクセスが許可されます。

主な被害者は Android ユーザーですが、この脆弱性がリバウンドにつながる可能性を 100% 排除することはできません。この新しいセキュリティ ホールがどのようなものなのか、そして iPhone から自分自身を強化するために何ができるのかを見てみましょう。

最もよく使用されているパスワード マネージャーのほとんどは脆弱です

AutoSpill という名前は、パスワードの自動入力機能に基づいています。これはまさにすべての パスワード マネージャーで許可されていることです。より快適に、(理論的には) より安全に作業するために、それを必要とするサービスの資格情報を自動的に入力します。

ただし、この新しいタイプの攻撃は、パスワードやクレジット カード番号と同じくらい機密性の高いデータを取得できるパスワード マネージャーから自動的に入力される文字をキャプチャすることに成功します。

キャプチャは、LastPass、EnPass、1Password、KeePass などのマネージャーによって使用される WebView ツールを通じて行われます。これらは、Android で最もよく使用されているマネージャーのリストに含まれています。この攻撃には JavaScript も必要なく、被害者に痕跡は残りません。この弱点は、Android が自動入力されたデータを保護する責任を明確に定義していないときに現れ、AutoSpill と呼ばれるこの脆弱性への扉を開きます。

iPhone で AutoSpill に対して安全に対処する方法

まず落ち着いてください。この脆弱性は主に Google エコシステムと Android 上のパスワード マネージャーに影響を与えます。しかし、パスワードを保護するための予防措置は不十分です。さらに、 iOS 17 はクラウドに保存されているパスワードと統合できることを知りました。

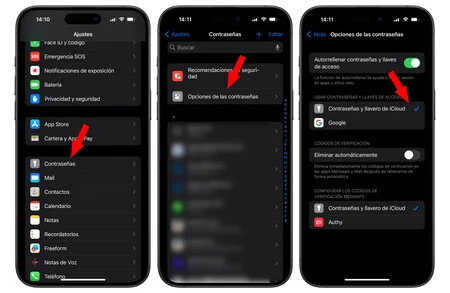

これに対する対策の 1 つは、Google サービスではなくiCloud キーチェーンを使用してパスワードを同期していることを確認することです。次の手順に従ってこれを行うことができます。

- iPhone で、「設定」を開きます。

- 「パスワード」に進みます。

- 「パスワードオプション」に進みます。

- [パスワードとアクセス キーを使用する] セクションで、[Google] オプションが存在する場合は無効にします。必要に応じて、「iCloud パスワードとキーチェーン」オプションを優先してください。

iCloud キーチェーンは生体認証手段 (Face ID または Touch ID) で保護されているため、これらのオプションが適切に設定されていれば、誰かが iPhone 上のデータを傍受することは事実上不可能です。

Google や Android の開発者からのパッチがすぐに公開されることは間違いありませんが、それまでの間、できる最善のことは注意することです。特に Android スマートフォンでサードパーティのパスワード マネージャーを使用している場合はそうです。