昨日の iOS 14.4 とその他のオペレーティング システムのリリースに伴い、Apple は典型的なバグ修正を組み込みました。ただし、Apple は、 iOS 14.4 では、同社が「積極的に悪用された可能性がある」としている 3 つのセキュリティバグが修正されていることを認めています。 Apple が悪意のある攻撃に悪用された可能性のあるセキュリティ上の欠陥を解決したことを明確に認めたのはこれが初めてです。

Safariとカーネル、iOS 14.4で修正された2つのエラー

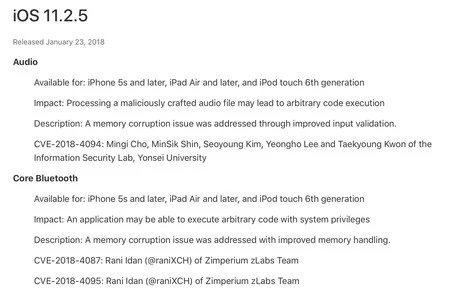

iOS 14.4 のセキュリティ文書はここに集められており、アップデートで修正され、 TechCrunchによって発見された3 つのエラーの説明を見ることができます。これらは次のとおりです。

- CVE-2021-1782: 悪意のあるアプリケーションがカーネル内の昇格された権限にアクセスできるようになります。

- CVE-2021-1870 および CVE-2021-1871: リモートの攻撃者により、Webkit で任意のコードが実行される可能性があります。

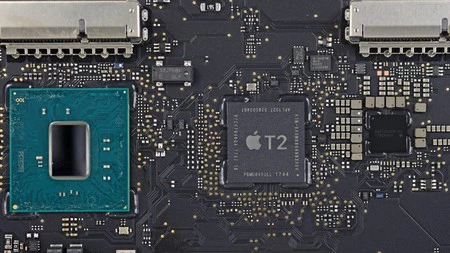

カーネルは、残りのソフトウェアがハードウェアにアクセスできるようにするオペレーティング システムの基本部分です。 Webkit は、Apple が Safari 用に開発したブラウザ エンジンで、macOS と iOS の両方で使用されます。多くの場合、ハッカーは複数のバグを連鎖的に利用してデバイスにアクセスします。この場合、入るための 2 つの「鍵」と、それらを使ってアクセスするための「ドア」があります。

TechCrunchでは、Appleによる攻撃に関する詳しい情報は得られていない。これが 1 人以上のユーザーに対して使用されたのか、それとも大規模に悪用されたのかは不明です。もちろん、セキュリティノート自体は、「追加の詳細がすぐに発表される」ことを示しています。

報酬を受け取ることができる匿名の研究者

新しいソフトウェア バージョンのセキュリティ ノートでは、Apple は通常、セキュリティ ノートを発見した個人またはチームを示します。直接的な帰属が表示されない場合は、自分のチームによって解決されたものとみなされます。しかし、この場合、3つの間違いはすべて「匿名の研究者」に起因すると考えられます。

ハードウェアおよびソフトウェアのセキュリティの世界では、この種の障害は、会社に連絡してエラーが解決された後、公表するのが通常です。このようにして、あたかも履歴書に改行するかのように、同僚の間での関連性と名声を獲得します。だからこそ、3つの判決を公表したこの人物または団体の匿名性はさらに驚くべきものである。

悪意を持って悪用されたセキュリティエラーが発見されたのはこれが初めてではない。最も有名なケースの 1 つは、カーネルへのアクセスを許可する一連の 3 つのエラーである Pegasusのケースです。これらはアラブ首長国連邦が国内の反体制派をスパイするために利用され、2016 年夏に Apple によって解決されました。

Apple は少し前に、デバイスのセキュリティを突破した人に賞金を与える報奨プログラムを開始しました。賞金は、ロック画面を回避した場合の 10 万ドルから、クリックせずにカーネル内のコードを実行した場合の 100 万ドルまで多岐にわたります。

もちろん、匿名の予想屋がこれら 3 つの間違いで数十万ドルを手に入れる可能性は十分にあります。今後数週間のうちにこの件についてさらに詳しいことが分かるかどうか見てみましょう。