メキシコの新しく任命された大統領が、ソーシャルネットワーク上での個人の電話番号の漏洩の被害者となった。スペインでも、政府大統領のiPhoneに搭載されたペガサスソフトを使ったスパイ行為など、同様の事件が起きている。サイバーセキュリティの重要性は日に日に高まっており、実際、Apple はスパイされていると疑われる人々を保護するための隔離モードを備えています。

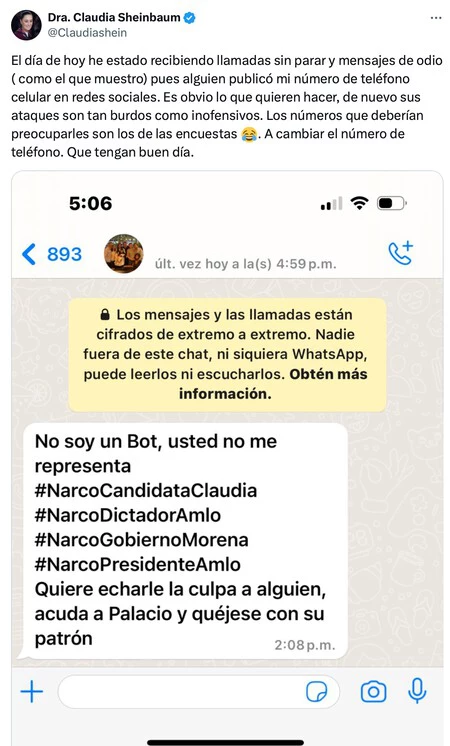

電話番号が漏洩すると、メッセージ、脅迫、個人情報の盗難が届く

今日では、私たちの電話番号は、私たち自身の名前や国民身分証明書よりも重要です。この番号を使用して、私たちは数十のアカウントにアクセスし、認証メッセージを受け取ります… 最近の WhatsApp 詐欺は、 SMS で iPhone に届く確認コードを取得することで構成されています。

メキシコの新大統領クラウディア・シェインバウムもこの問題に悩まされており、彼女はここ数カ月間、自分の電話番号の漏洩に基づいて見知らぬ人々から絶えずメッセージを受け取っている。大統領自身がこの漏洩をX社に共有し、電話番号を新しいものに変更する必要があると断言した。

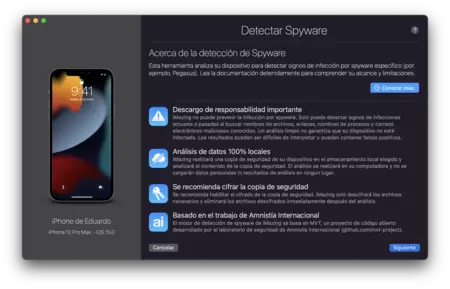

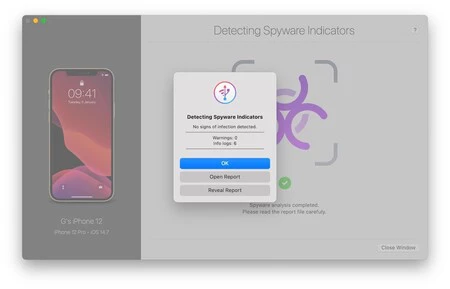

iPhone の秘密隔離モードを有効にすることもできます

Pegasus ソフトウェアを通じたスペインでの論争とデータ漏洩の後、私たちの多くは、このプログラムが達成できる高度なスパイ活動について懸念しています。これを回避するために、Apple は iOS 16 で極度の隔離モードを開発しました。これは、監視の被害者であると思われる場合にアクティブ化できるものです。このモードでは、次のような iOS の多くの機能が制限されます。

- ほとんどの種類のメッセージ添付ファイルはブロックされます

- 複雑な Web テクノロジーと JavaScript が Safari でブロックされる

- ユーザーが以前に相手に電話をかけたことがない場合、FaceTime 通話の着信はブロックされます

- 写真は位置情報を除いて共有します

- iPhone は安全でない Wi-Fi ネットワークに自動的に接続しません

これらは、セキュリティを強化するために iPhone の分離モードがブロックする側面の一部です。さらに、これには、 iCloud プライベート リレーや、本物のメールを渡さないようにメールを隠す機能などの機能が追加されます。

電話番号のセキュリティに新たな一歩を踏み出す時期が来たのでしょうか?

Apple は、Safari でトラッカーをブロックしたり、私たちのメールにニックネームを付けないようにするなどの機能でスマートフォンのセキュリティをリードしてきました。もう 1 つの良い例は Apple Pay です。Apple Pay はカードにランダムな番号を作成するため、実際の番号で買い物をすることはありません。

このことから、Apple は携帯電話会社と協力して、電話番号を隠すかエイリアスを付けるシステムを開発すべきではないかと疑問に思います。私は個人的に、自分の番号を誰にでも教えるのは好きではありませんが、多くの場合、それは避けられません。仕事、ワラポップの販売…結局、彼らはあなたに電話してくるのですが、どうやってその電話番号を入手したのかさえわかりません。

仮想の乱数を作成して、 Web サイトや一度だけ連絡したい人たちと共有するのはどうでしょうか?電話番号は有限であり、企業にとってコストとなるため、技術的にはやや複雑です。 iCloud.com で電子メール エイリアスを作成するのはそれほど簡単ではありません。ただし、おそらく iCloud+ サブスクリプション内で、Apple はこの興味深い機能を提供する可能性があります。

iOS 16 で隔離モードが突然登場したのと同じように、私たちは今、 iOS 18の新機能を知る寸前にいます。はい、これに似た機能があればぜひ見てみたいと思います。これは多くの人が使用するものではありませんが、私の観点からすると、これは単なるアイコンの変更やコントロール センターの配布よりも重要かつ超越的なタイプのイノベーションです。何が起こるのか、私たちはWWDCに注目していきます。