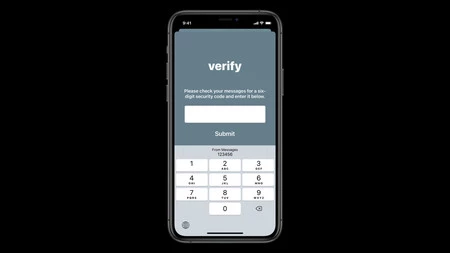

iOS 12 以降、アプリはSMS 経由で自動的に送信される 2 要素認証コードを自動入力できます。今回、iOS 14 の変更により、Apple はこれらのコードのセキュリティに工夫を加えました。

セキュリティの向上とフィッシングの減少

SMS 経由で 2 要素認証コードを送信すると、いくつかのセキュリティ リスクが生じることに注意してください。私たちはTwitter に対する攻撃の最新の例を確認しました。この攻撃では、Apple のアカウントを含むいくつかのアカウントが侵害されました。この状況を認識した Apple のエンジニアは、「ドメインにリンクされたコード」と訳せる「ドメイン バインド コード」と呼ばれる新機能を追加しました。 Apple はこの機能を次の用語で説明しています。

さらに、iOS 14 と macOS Big Sur 以降では、SMS 経由で配信されるコードに追加のセキュリティ層が追加され、コードを特定の Web ドメインに関連付けることができます。

この変更のおかげで、iOS と macOS は、指定されたドメインが使用している Web ページまたはアプリと一致する場合にのみコードの自動入力を提案するようになりました。このようにして、Telegram が送信するコード (たとえば、ドメイン telegram.org に関連付けられているコード) は、Telegram のアプリまたは Web サイトでのみ読み取ることができます。

Apple によると、この変更により、ユーザーを騙してフィッシング Web ページに誘導することがはるかに困難になると、Apple は開発者サポート ドキュメントで説明しています。

たとえば、@example.com #123456 で終わる SMS メッセージを受信した場合、example.com、そのサブドメイン、または example.com に関連付けられたアプリケーションと通信するときに、オートフィルはそのコードを入力するよう提案します。 @example.net #123456 で終わる SMS メッセージを受信した場合、オートフィルは example.com または example.com に関連付けられたアプリケーションにコードを提供しません。

Web サイト example.com を想像してみましょう。この Web サイトには、example.com という偽のバージョンがあります。だまされたユーザーがこの偽のページに資格情報を入力すると、ページは本物のページに資格情報を手動で再入力し、ユーザーは確認コードを受け取ります。この時点では、状況は危険ですが、アカウントへのアクセスはまだ発生していません。これで、 example.com は example.com が送信したコードにアクセスできなくなるため、自動入力は行われず、ユーザーはエラーに気づくことができます。

セキュリティの問題では、最後の詳細さえも重要であることは明らかです。 Apple が新しいオペレーティング システムのプレゼンテーションですでに述べたように、これらのバージョンではセキュリティが2 倍に向上しています。これはパズルのもう 1 ピースです。

詳細情報 |りんご