テクノロジーの世界に絶対的な格言があるとすれば、100% 安全なものなど存在しないということです。すべてのソフトウェア、デバイス、チップ、またはコンポーネントは、非常に単純な理由でセキュリティが侵害される可能性があります。すべては最初は人間によって作成され、人間は間違いを犯します。これ以上にシンプルなものはありません。

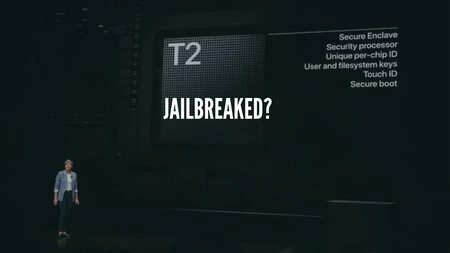

ハッカー(セキュリティ研究者) がどのようにして Apple のデバイス (Ax) の SoC のセキュリティを侵害し、口語的に「ジェイルブレイク」として知られる行為を行ったのかが何度か実証されてきました。しかし、これは技術的には何でしょうか?私たちはそれを説明し、ここで分析する最新の 2020 iMac など、近年発売された Mac のセキュリティを制御する T2 チップでこの手法が実行された可能性が何を意味するのかについても説明します。

脱獄、システムのデジタル署名を回避する

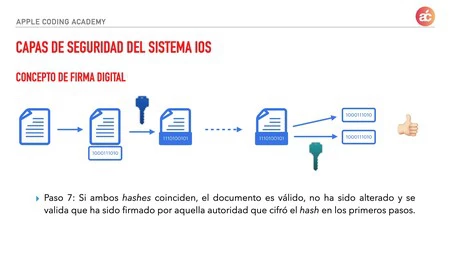

初代 iPhone には、デジタル署名によってアプリの実行を制御するシステムがすでに搭載されていました。つまり、Apple は、関連付けられた 2 つの証明書 (1 つはパブリック証明書、もう 1 つはプライベート証明書) を生成する認証局を作成しました。 Apple の署名方法: 秘密キーを使用してデータを暗号化し、その後、データを公開キーと照合して検証できます。このようにして、プログラムが Apple から提供されたものであることが証明されます。これは、システムがメモリ内でコードを実行する各ページに対しても実行するチェックです。

大まかに言うと、さらに明確に言うと、ハッシュまたはフィンガープリントがデータから計算され、これによりデータの整合性を検証できるようになります。データの 1バイトが変更されると、フィンガープリントが異なるため、データが変更されており、ハッシュを取得した元のデータではないことがわかります。このハッシュは、Apple 認証局の秘密キーを使用して暗号化されます。この秘密キーは明らかな理由から絶対に秘密です。また、時間の経過とともに新しいアルゴリズムに更新され、キーをさらに保護し、キーが侵害されてもデータ履歴全体が危険にさらされないようにローテーションすることもあります。

署名されたコードまたはプログラムが取得されると、配布される部分は証明書の公開キーです。セキュリティを侵害せず、暗号化を許可せず (復号のみ)、ハッシュを復号するために使用される部分。復号化されると、データのハッシュが再度計算され、比較されます。それらが同じである場合、データは、最初に秘密キーを使用してハッシュを暗号化した機関によって正しくデジタル署名されています。

ジェイルブレイクがやろうとしていることは、その検証を回避することです。つまり、それをスキップします。このようにして、デバイスがジェイルブレイクされると、コードまたはプログラムのハッシュが暗号化に使用されたハッシュとまったく一致しないか、署名されていない場合でも、システムはこの事実をチェックせず、何でも実行させます。私たちのデバイス上で。

適切な法律とセキュリティの観点から、デバイスをジェイルブレイクすることは決してすべきではありません。デバイスをジェイルブレイクすると、ソフトウェアを実行できるようにしてデバイスの完全性が損なわれる可能性があり、これにより、海賊版のアプリ、微調整、またはゲームに何らかの改変が加えられるという保証はありません。それは、私たちが書き込んだものを任意のサーバーに送信するある種のトラッカーをシステムにインストールし、カメラを自由に有効にし、ファイルシステムに自由にアクセスしてそこからデータを抽出するものであり、その他多くの危険があります。

T2 は、iPhone や iPad の脱獄と同様の方法で感染しました。

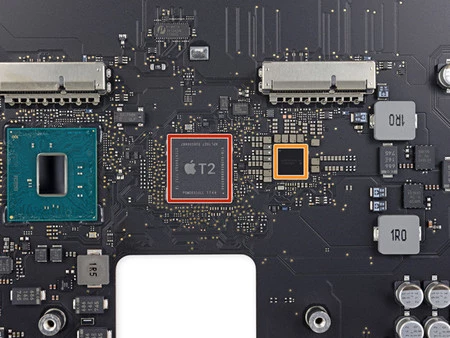

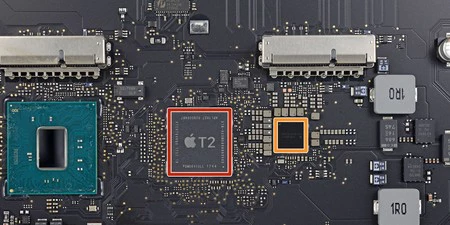

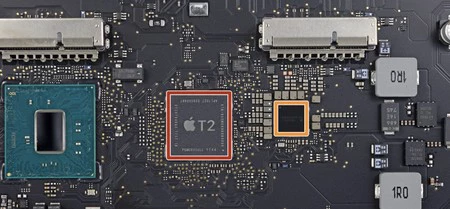

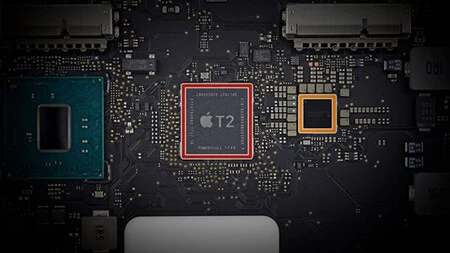

10月初旬、近年発売されたMacのセキュリティを制御するT2チップのセキュリティについて8月に公表された発見に基づくニュースが公表された。 BridgeOS と呼ばれる独自のオペレーティング システムを備えたチップで、iPhone や iPad と同様の方法で Mac が侵害されるのを防ぐために、Mac のデータ暗号化とセキュア ブートを担当します。

T2 が Apple Silicon A10 Fusion SoC に基づいていることを忘れてはなりません。そのため、セキュリティ上の特定の悪用を可能にする設計エラーの一部が T2 チップに引き継がれているようです。

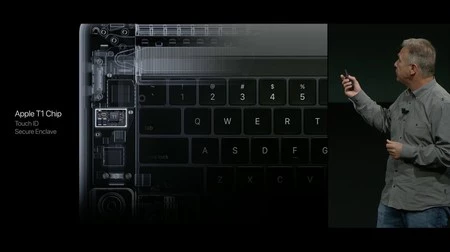

8 月には、A11 Bionic までのすべての Apple チップのセキュリティ上の欠陥を悪用する Blackbird として知られるバグが公開されました。これにより、Secure Enclave セキュリティ チップが侵害され、デバイスが工場出荷時に任意のコード (署名されていないコード) が実行される可能性があります。リカバリ (または DFU) モード。この障害は、Secure Enclave にロードされるプログラムではなく、チップ自体の ROM (メイン プログラム) で実行されるソフトウェアの設計障害です。更新または上書きができない (読み取り専用である) ため、パッチを適用できないメモリ。

この Secure Enclave の失敗に対しては、デバイスの脱獄に使用される別のエクスプロイト(checkm8) を追加する必要があります。これは、iPhone および iPad の起動時 (BootROM 内) にもパッチ不可能なバグを利用しています。したがって、起動中のオペレーティング システムが Apple によって正しく署名されていることを確認することで、その確認をスキップして、変更されたシステム (署名が検証されず、オープンなシステム) を起動できます。もう一つのエラーは、A5 (iPhone 4s) から A11 Bionic チップを搭載した iPhone 8 または iPhone X までのすべてのデバイスに影響します。後者は昨年9月に公表された。

T2 を攻撃する 2 つのエクスプロイトの合計

すでに述べたように、T2 は Apple の A10 Fusion のバリエーションであり、これらのエラーもあります。したがって、 Blackbird と Checkm8 を共通に使用すると、チップが侵害される可能性があり、このチップを搭載した Mac のセキュリティが危険にさらされることが示されています。

これはいかなる方法でも修正できない障害ですが、その一方で、マシンへの物理的なアクセスが必要になります。これらの障害をリモートから悪用することはいかなる方法でもできません。このエラーを利用して機器から何らかの利点を得るには、マシンを手元に用意する必要があります。

何ができるのか、あるいはそれがどんな結果をもたらすのか?彼らは、USB-C で接続され、コンピュータの起動時にエクスプロイトを実行し、基本的にマシンを制御できるデバイス (またはケーブル) を作成する可能性があります。 rootアクセス権を取得し、接続され構成されているデバイス (通常はストレージ) 上のシステムを制御または変更します。たとえ暗号化されていても。

ただし、FileVault 2 を使用している場合、暗号化されたディスクへのアクセスは簡単ではありません。これは、これらのエクスプロイトではキーを取得できないためです。ただし、ブルート フォース攻撃を開始して、必要な時間をかけてコンピュータのキーを見つけることができます。映画の中でフラッシュドライブを接続し、それが「魔法を発揮する」のを待つときのように。なぜなら、攻撃を防ぐのは、チームがこれらの慣行を回避するために通常必要とするセキュリティ期限が適用されるからです。

マシンの制御が奪われ、悪意のあるソフトウェアが管理レベルでインストールされた場合、(たとえば) 機器を制御できる RATソフトウェア(リモート管理ツール) がインストールされるケースが発生する可能性があり、これも初期の危険です。 Mac では LED に独立した機構がなく、カメラの電源ケーブルに接続されているため、Web カメラの電源をオンにするとライトは常に点灯しますので、ご安心ください。したがって、LED が点灯せずに Web カメラをオンにすることは実質的に不可能です。

でもまあ…少し落ち着いてみましょう。

危険にさらされていると感じた場合に私たちができる最善のことは、装備を「準備不足」のままにしないことです。そして、少なくともデータへのアクセスをもう少し難しくするために、FileVault に適切なキーを入れてください。遠隔から実行できる攻撃ではないため、危険性は低いですが、誰も安全ではなく、100% 安全なものは存在しないため、テクノロジーによって常に危険にさらされています。

ただし、この情報には論争がありません。なぜなら、iOSエクスプロイトの背後にあるセキュリティ チームですら、この攻撃が本当に実行されたかどうか疑問視しており、単なる概念実証や存在感を高めるためのノイズについて話しているわけではないからです。メディア。私たちは、攻撃を実行する可能性がないと言っているのではなく、それは非常に現実的なことです。私たちは、それを利用して実際の危険をもたらす何らかの実際の悪用が達成されたと話しているのです。つまり、穴は存在しますが、それ自体では何も起こらず、問題は、これらの失敗から本当に利益を得ることができた人がいるかどうかです。

私たちの機器が侵害された可能性があると考えられる場合、 T2 チップの BridgeOS システムを再インストールするという部分的な解決策があるため、攻撃者は再び私たちの機器を侵害する必要があります。 ここの手順に従ってください。このユーティリティを使用してコンピュータの SMC データの整合性をチェックすることで、攻撃を受けているかどうかを確認できます。

Apple は Apple Silicon を搭載した Mac の起動および操作アーキテクチャを完全に変更する予定であるため、このエクスプロイトがMac にいかなる影響も及ぼさないことは明らかですが、X 時間以内に別のバグが発生するという意味ではありません。やり直してください。セキュリティに関しては、100% 確実であるということは決してありません。

更新:現在入手可能なドキュメントをさらに徹底的に調査し、他のセキュリティ専門家も実施した結果、このエラーはそれほど心配ではないと断言できます(コメントの中には Apple Park を炎上させたいと思っている人もいますが)。

- 現時点では、私たちが指摘したように、この欠陥の悪用は DFU モードでのみ実行できるため、暗号化されたディスクにアクセスしたり、そのセキュリティを侵害しようとしたりすることはできないことがわかっています。彼らは何かを行うために私たちのパスワードを知っている必要があります。強引に攻撃することはできませんが、最初はそう思っていたので記事に反映させました。それができないことが証明されました。

- デフォルトでは、 T2 チップを搭載したマシンの USB-C ポートには、マシンが起動していない場合はプロセスを開始できないようにするセキュリティ システムが搭載されているため、まずマシンの電源を入れ、デバイスのロック解除キーを設定する必要があります。 。

- ファームウェアにアクセスして変更するには、管理者のユーザー名とパスワードが必要です。

- また、ファームウェアキーを有効にして、 rootアクセスを設定する必要もあります。

- 発見され報告されたエラーは、セキュア エンクレーブ ROM のファームウェアバージョンとセキュア ブートのチップ自体の単純な変更であるため、リスクをさらに最小限に抑えるために、新しい T2 チップにはエラー パッチが適用されます。

つまり、コンピュータに物理的にアクセスできる必要があるだけでなく、その管理者である必要があり、ディスクのロックを解除してアクセスできるようにしておかなければ、何も情報を与えずに Mac を工場に放置しておく必要があります。

繰り返しますが、有名な Spectre バグや Meltdown バグと同様、重大なエラーと、それが悪用されるために発生する必要がある状況は別のものです。その意味で、 T2 の障害を利用するために偶然が起こる可能性は非常に低いです。

そして、Windows、Linux、Android、iOS、Mac など、あらゆるオペレーティング システムで毎日何百ものエクスプロイトが発見され、パッチが適用されていることを忘れてはなりません。セキュリティ監査人として、これらのエラーは真剣に受け止められる必要があり、それが私が行ってきたことです。この記事では、私が他の多くの場合にそうしているように、プロフェッショナルであり、真実の情報を提供してください。** Apple の態度が軟化するのを見たい人は、嫌悪感を捨てて**、この記事で私たちが行ったように、自分自身を正しく認識してください。

この記事のために提供された情報については、 @Dekkarに感謝します。